專家警告說��,已經(jīng)有多達(dá)5萬名Office 365用戶受到了某個偽造Microsoft團(tuán)隊自動郵件進(jìn)行的網(wǎng)絡(luò)釣魚活動的攻擊。

安全研究人員報告說���,已經(jīng)有多達(dá)5萬名Office 365用戶受到了某網(wǎng)絡(luò)釣魚活動的攻擊����,這些活動偽裝成來自Microsoft Teams的自動郵件,誘餌郵件會向用戶顯示“錯過聊天信息”�����,從而竊取Office 365用戶的登錄憑證��。

與其他協(xié)作和通訊平臺一樣����,自Covid-19疫情流行以來���,Microsoft Teams開始受到廣泛的歡迎����,因為越來越多的單位開始使用遠(yuǎn)程工作方式��。來自Abnormal Security的研究人員發(fā)現(xiàn)��,攻擊者正在利用目前疫情影響下越來越流行的遠(yuǎn)程工作方式不斷調(diào)整其攻擊模式���,攻擊了1.5萬至5萬個Office 365用戶���。

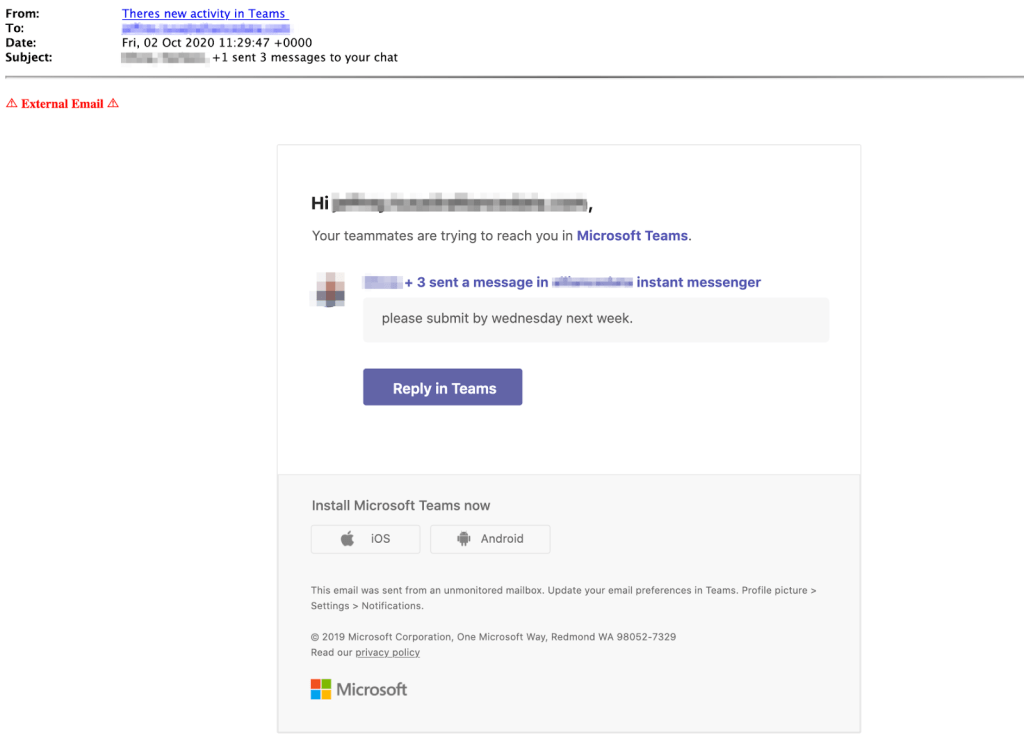

“此攻擊冒充Microsoft Teams的自動郵件�����,以竊取用戶的登錄憑證�,”Abnormal Security發(fā)布的安全報告中這樣寫道���,“郵件顯示其來自于‘Teams中有新活動’����,這讓它看起來像是Microsoft Teams的自動通知���,使收件人以為他們的隊友正在嘗試聯(lián)系他們��,并敦促收件人單擊‘ 回復(fù)隊友’����,但是一旦點進(jìn)去就會進(jìn)入一個釣魚網(wǎng)頁���。”

誘餌電子郵件顯示名稱“Teams中有新活動”����,以誘騙受害者相信這是Microsoft Teams的自動通知。

該電子郵件告訴收件人他們錯過了Microsoft Teams的聊天�����,并顯示了一個隊友聊天的示例���,要求他們在下周三之前提交一些內(nèi)容����。

研究人員認(rèn)為����,這次釣魚活動并不具有針對性���,因為在聊天中提到的員工似乎不是目標(biāo)公司的員工����。

收件人可以通過單擊郵件內(nèi)容中顯示的“回復(fù)隊友”按鈕來回復(fù)電子郵件�,但這么做的結(jié)果是受害者被重定向到網(wǎng)絡(luò)釣魚頁面。

“在電子郵件正文中����,有三個鏈接分別顯示為‘Microsoft Teams’��,‘發(fā)送即時消息’和‘回復(fù)隊友’”�,報告中這樣分析道���,“單擊其中的任何一個都將進(jìn)入一個仿照Microsoft登錄頁面設(shè)計的假網(wǎng)站�。釣魚網(wǎng)頁提示收件人輸入他們的電子郵箱和密碼���。”

釣魚網(wǎng)頁仿照了Microsoft登錄頁面����,其URL以“ microsftteams”開頭�,讓人們以為這真的是微軟的官方網(wǎng)站。

“攻擊者冒充微軟員工甚至是Microsoft Teams偽造虛假的電子郵件����,這將導(dǎo)致非常嚴(yán)重的后果。試想如果郵件的發(fā)送人看起來像是深受信任的大公司或是公司的內(nèi)部人員����,那么收件人很有可能會落入網(wǎng)絡(luò)釣魚的陷阱。” 報告如此總結(jié)道。

本文翻譯自:https://securityaffairs.co/wordpress/109938/cyber-crime/microsoft-teams-phishing-attacks.html如若轉(zhuǎn)載�����,請注明原文地址�。